Intro

Kas te muretsete, kuidas hoida oma võrguteavet turvaliselt küberrünnakute eest? Sul on õnne! Tutvu küberturvalisuse suurendamiseks m�õeldud parimate pentesti vahenditega. Need tööriistad võivad leida haavatavusi ja parandada teie digitaalsete varade turvalisust. Jääge ohtude vastu ennetavalt ja kaitske oma andmeid, kasutades õigeid vahendeid. Sukeldume parimate võimaluste juurde, et kindlustada oma veebipositsioon.

Ülevaade küberturvalisuse Pentestimise vahenditest

Küberturvalisuse penetratsioonitestimine hõlmab erinevate vahendite kasutamist haavatavuste leidmiseks.

Mõned üldkasutatavad tööriistad on nmap, Wireshark, Nessus, Metasploit, hashcat ja John the Ripper.

Platvormid nagu pentest-tools.com ja G2 2023 pakuvad tõhusaks testimiseks mitmesuguseid vahendeid.

Need tööriistad suudavad kaardistada ründepindu, kasutada haavatavusi, näiteks SQL-süstimist, murda paroole ja koostada aruandeid turvameeskondade jaoks.

Aircrack-ng ja Nessus aitavad skaneerida avatud porte, leida haavatavusi ja hinnata turvalisust pilves ja kohapealsetes süsteemides.

Kõik-ühes platvorm tõhusaks SEO-ks

Iga eduka ettevõtte taga on tugev SEO-kampaania. Kuid kuna on olemas lugematu hulk optimeerimisvahendeid ja -tehnikaid, mille hulgast valida, võib olla raske teada, kust alustada. Noh, ärge kartke enam, sest mul on just see, mis aitab. Tutvustan Ranktracker'i kõik-ühes platvormi tõhusaks SEO-ks.

Oleme lõpuks avanud registreerimise Ranktracker täiesti tasuta!

Loo tasuta kontoVõi logi sisse oma volituste abil

Eetilised häkkimismeetodid, loomingulised häkkimismeetodid ja võrguprotokollide analüüs on samuti olulised ohtude tuvastamiseks traadita võrkudes.

Populaarsed tööriistad sissetungitestimiseks

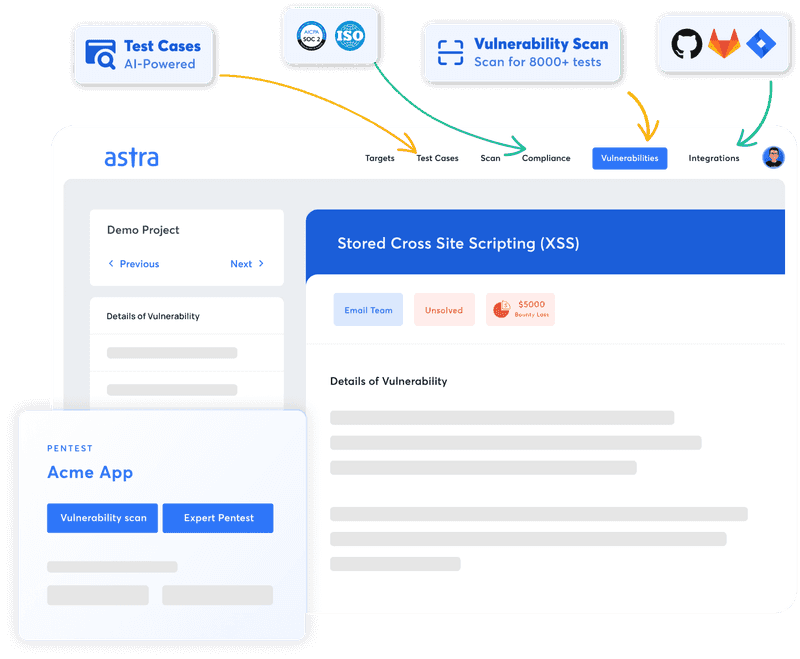

Astra Pentest: Pentest: Teie ülim lahendus

Peamised omadused:

- Platvorm: Veebipõhine

- Pentesti tõhusus: Kombineerib pidevat automatiseeritud skaneerimist ja sihipäraseid käsitsi tehtud hindamisi.

- Täpsus: Tagab, et ei ole valepositiivseid tulemusi.

- Standardite järgimine: PCI-DSS, HIPAA, ISO27001 ja SOC2.

- Ekspertide juhised paranduste jaoks: Kättesaadav.

- Saamatu integratsioon: Slack, Jira, GitHub, GitLab, Jenkins ja palju muud.

- Hinnakujundus: $1999 aastas.

Astra Pentest Platform on kõikehõlmav pentesti tööriist, mis ühendab tehisintellekti abil täiustatud automatiseeritud skaneerimistehnoloogia ja põhjaliku käsitsi teostatava pentesti, et täita erinevaid tööstusharu kriteeriume, sealhulgas OWASP TOP 10 ja SANS 25.

Tänu meie hoolikalt kureeritud skaneerimistele pakume kindlalt null valepositiivset tulemust, samas kui meie ulatuslik käsitsi testimine paljastab tõsised ohud, näiteks maksevärava rikkumised ja loogikavigade vead.

See hõlpsasti rakendatav SaaS-lahendus sisaldab mugavat Chrome'i laiendust sisselogimiste salvestamiseks, mis hõlbustab autentitud skaneerimist sisselogimisseinte taga ilma korduva uuesti autentimisega kaasnevate probleemideta.

Miks valida Astra oma Pentesti vajaduste jaoks?

Tänu meie turvainseneride kollektiivsetele kogemustele, mis ulatuvad üle 50 aasta, ja enam kui 9300 automatiseeritud testi ja vastavuskontrolli sisaldavale varamule annab Astra ettevõtetele ja turvaspetsialistidele vahendid, mida nad vajavad oma turvalisuse eesmärkide tõhusaks täitmiseks.

Eelised:

- Sobib hõlpsasti teie CI/CD-putkesse.

- Järjepidev haavatavuse skaneerimine regulaarselt uuendatud skaneerimiskriteeriumidega.

- Töötada koos sertifitseeritud turvaekspertidega (OSCP, CEH), kes on andnud oma panuse CVE-desse.

- Kiiresti sorteerida ja parandada haavatavusi.

- Koostage kohandatud aruandeid, mis on nii juhtidele kui ka arendajatele sobivad.

Piirangud:

- Pakub ainult ühe nädala pikkust tasuta prooviperioodi.

Kali Linux

Kali Linux on populaarne operatsioonisüsteem, mida kasutatakse küberturvalisuses sissetungitestimiseks. Sellel on palju vahendeid, et leida haavatavusi võrkudes, veebirakendustes, andmebaasides ja Wi-Fi-s. Kali Linuxis kasutatakse tavaliselt selliseid tööriistu nagu Nmap, Wireshark, Nessus, Metasploit, John the Ripper ja Aircrack-ng. Sellega saab analüüsida võrguprotokolle, koostada aruandeid haavatavuste kohta ja murda paroole.

Kali Linux on tuntud oma laias valikus ekspluateerimisvahendite, sealhulgas SQL-süstimise, pilve turvalisuse testimise ja haavatavuse skannerite poolest. Eetilised häkkerid, penetratsioonitestijad ja turvameeskonnad valivad sageli Kali Linuxi selle tugevate funktsioonide ja testimiskeskkondadele kohandatud häkkimise töövoogude tõttu.

Röögatus sviit

Burp Suite on tööriist, mida kasutavad pentestrid. See aitab leida veebirakenduste haavatavusi. Mõned selle peamised funktsioonid on järgmised:

- Veebiliikluse pealtkuulamine

- Üldiste haavatavuste skaneerimine

- Vigade kasutamine turvatasemete kontrollimiseks

Veebirakenduse skaneerimisel analüüsib Burp Suite päringuid ja vastuseid. See aitab pentestritel tuvastada turvaprobleeme, nagu SQL-süstimine või saidiülene skriptimine.

Kõik-ühes platvorm tõhusaks SEO-ks

Iga eduka ettevõtte taga on tugev SEO-kampaania. Kuid kuna on olemas lugematu hulk optimeerimisvahendeid ja -tehnikaid, mille hulgast valida, võib olla raske teada, kust alustada. Noh, ärge kartke enam, sest mul on just see, mis aitab. Tutvustan Ranktracker'i kõik-ühes platvormi tõhusaks SEO-ks.

Oleme lõpuks avanud registreerimise Ranktracker täiesti tasuta!

Loo tasuta kontoVõi logi sisse oma volituste abil

Et kasutada Burp Suite'i tõhusalt sissetungitestimisel, ühendage see teiste tööriistadega, nagu Nmap võrgu skaneerimiseks, Wireshark võrguprotokollide analüüsiks ja Metasploit automatiseeritud ekspluateerimiseks.

Pentestrid saavad Burp Suite'iga koostada oma leidude kohta üksikasjalikke aruandeid. See aitab turvameeskondadel või võrguadministraatoritel parandada kriitilisi haavatavusi.

Wireshark

Wireshark on võimas vahend võrgu turvalisuse analüüsimisel. See salvestab ja analüüsib võrguliiklust reaalajas. See tööriist aitab tuvastada ja analüüsida võrgu haavatavusi. Pentestrid kasutavad seda pakettide kontrollimiseks, et leida selliseid vigastusi nagu SQL-injektsioonid. Samuti saavad nad tuvastada avatud pordid, võrguprotokollid ja turvaaugud, mida ründajad võivad ära kasutada.

Wiresharki kasutatakse tavaliselt sissetungitestimisel. See jälgib võrguaktiivsust, analüüsib andmepakette ja koostab üksikasjalikke aruandeid. See on integreeritud automatiseeritud skaneerimise töövoogudesse koos selliste tööriistadega nagu Nmap, Nessus ja Metasploit, et tuvastada haavatavusi.

Võrguadministraatorid ja turvameeskonnad kasutavad Wiresharki varade kaitsmiseks, eriti pilv- või traadita võrkudes. See tuvastab ja leevendab turvariske veebirakendustes ja andmebaasides.

Pentesti tööriistade platvormid

pentest-tools.com

Pentest-tools.com pakub erinevaid vahendeid tõhusaks penttestimiseks. Need tööriistad hõlmavad võrgu skaneerimist ja haavatavuse hindamist.

Platvorm sisaldab automatiseeritud skannerid, veebirakenduste testimise vahendid ja ekspluatatsiooniraamistikud. Need tööriistad aitavad pentestijatel leida haavatavusi võrkudes ja veebirakendustes.

Pentest-tools.com'is kasutatakse põhjalikuks penetratsioonitestimiseks populaarseid tööriistu nagu Kali Linux, Burp Suite ja Wireshark. Need aitavad võrguprotokollide analüüsimisel, veebirakenduste testimisel ja pakettide nuuskimisel.

Nmap kasutatakse võrgu avastamiseks, Nessus haavatavuste skaneerimiseks ja Metasploit ekspluateerimise arendamiseks. Need tööriistad simuleerivad reaalseid rünnakuid.

Pentest-tools.com suudab tuvastada avatud pordid, tavalised haavatavused ja kriitilised haavatavused pilvekeskkondades. See võimaldab turvameeskondadel ja tungimistestijatel viia läbi põhjalikke hindamisi.

Platvorm toetab ka aruannete koostamist, loomingulisi häkkimise töövooge ja eetilisi ekspluateerimisvõtteid. Need suurendavad veebisaitide ja varade turvalisust erinevates keskkondades.

g2 2023

G2 2023 on platvorm sissetungitestimise tööriistade jaoks. See aitab leida haavatavusi võrkudes ja veebirakendustes. Platvorm sisaldab selliseid vahendeid nagu Nmap võrkude skaneerimiseks, Nessus haavatavuste hindamiseks ja Metasploit haavatavuste ärakasutamiseks.

G2 2023 pakub ka Wiresharki võrguprotokollide analüüsimiseks, Hashcatit paroolide murdmiseks ja John the Ripperit paroolide testimiseks. Need tööriistad aitavad avastada kriitilisi haavatavusi andmebaasides ja veebilehtedel.

Platvorm võimaldab testijatel tuvastada tavalisi haavatavusi, nagu SQL-süstimine veebirakendustes ja avatud pordid pilvekeskkondades. Samuti aitab see leida traadita võrgu haavatavusi. G2 2023 toetab varade automaatset skaneerimist ja ekspluateerimist, mis teeb selle lihtsamaks turvameeskondadele ja võrguadministraatoritele. Lisaks keskendub see aruannete koostamisele ja uuenduslikele häkkimistehnikatele, mis teeb sellest kevadel 2023 juhtiva valiku sissetungitestimise tööriistade seas.

SC Awards 2022

SC Awards 2022 võitnud pentesti tööriistad hõlmavad erinevaid kategooriaid, nagu võrguturve, haavatavuse skaneerimine, veebirakenduste testimine ja ekspluateerimine. Need tööriistad aitavad tuvastada ja parandada veebisaitides, andmebaasides ja võrguprotokollides leitud kriitilisi haavatavusi.

Automaatsed skannerid, nagu Nessus ja Metasploit, ning manuaalsed tööriistad, nagu Wireshark ja Hashcat, aitavad üksikasjalikult analüüsida, leida avatud porte, tavalisi haavatavusi ja potentsiaalseid kasutuskohti.

SC Awards 2022 tunnustab nende vahendite tipptaset, näidates loomingulise häkkimise, aruannete koostamise ja eetiliste tavade tähtsust küberturvalisuse valdkonnas. Need tööriistad seavad standardi võrguadministraatoritele, penetratsioonitestijatele ja turvameeskondadele, aidates neil tugevdada oma kaitset arenevate ohtude ja keerukate rünnakute vastu kevadel 2023.

Pentestimise tööriistade peamised funktsioonid

Ründepinna kaardistamine

Ründepindade kaardistamisel kasutavad pentesterid erinevaid vahendeid ja tehnikaid, et leida ja analüüsida võimalikke küberrünnakute sisenemiskohti. Nende vahendite hulka võivad kuuluda võrguskannerid, nagu nmap, haavatavuse skannerid, nagu Nessus, ja ekspluateerimisraamistikud, nagu Metasploit.

Uurides veebirakenduste, andmebaaside, võrguprotokollide ja muude rakenduste tavalisi haavatavusi, saavad pentesterid tuvastada olulised haavatavused, mida on võimalik ära kasutada. Selline arusaam organisatsiooni ründepinnast aitab hinnata IT-infrastruktuuri turvariske.

Ründepinna kaardistamine on oluline, sest see aitab turvameeskondadel seada turvameetmete prioriteete, et tõhustada üldisi küberkaitse strateegiaid. Näiteks avatud porte, tavalisi haavatavusi ja kasutatavaid nõrkusi tuvastades saavad sissetungitestijad pakkuda võrguadministraatoritele ja IT-turvarühmadele praktilisi teadmisi.

Nende kriitiliste haavatavuste kõrvaldamisega saavad organisatsioonid kehtestada vajalikud kaitsemeetmed, et kaitsta oma vara ja andmeid võimalike ohtude eest.

Haavatavuse skaneerimine

Haavatavuse skaneerimine on küberturvalisuses oluline. See aitab tuvastada süsteemide ja võrkude nõrkusi, mida pahatahtlikud osalejad võivad ära kasutada.

Selleks kasutatakse tavaliselt selliseid Pentesting-vahendeid nagu nmap, nessus ja metasploit. Need tööriistad skaneerivad võrke, andmebaase, veebirakendusi ja traadita võrke, et avastada haavatavusi. Näidetena võib tuua SQL-süstimise või nõrgad paroolid.

Pentestrid ja turvameeskonnad kasutavad automaatseid skannerid, et hinnata tõhusalt võrguprotokollide haavatavusi, avatud porte ja turvaauke. Nad kasutavad ka selliseid vahendeid nagu hashcat või john the ripper paroolide murdmiseks ja wiresharki võrguliikluse analüüsimiseks võimalike ohtude leidmiseks.

Haavatavuse skaneerimise ja loominguliste häkkimistehnikate abil koostavad pentesterid üksikasjalikke aruandeid riskide, kriitiliste haavatavuste ja leevendusstrateegiate kohta, et kaitsta organisatsioonide varasid ja pilvekeskkondi.

Selline lähenemisviis aitab tõhustada turvalisuse töövooge, pakkudes teavet võrgu turvalisuse lünkade kohta ja ennetavaid riskijuhtimisstrateegiaid.

Veebirakenduse skaneerimine

Veebirakenduste skaneerimisvahendid aitavad tuvastada veebirakenduste haavatavusi ja ohte.

Regulaarsete skaneerimiste abil saavad pentesterid tuvastada selliseid probleeme nagu SQL-süstimine, tavalised haavatavused ja kriitilised haavatavused.

Sellised tööriistad nagu Nessus ja Metasploit kontrollivad veebisaite avatud porte, võrguprotokolle ja kasutatavaid nõrkusi.

See protsess mitte ainult ei tuvasta nõrkusi, vaid parandab ka üldist turvalisust.

Selliste tööriistade nagu Wireshark, Hashcat või John the Ripper kasutamine parandab turvalisuse töövooge.

Analüüsides haavatavusi ja koostades aruandeid, saavad testijad tugevdada turvalisust loomingulise häkkimise vastu.

Regulaarne skaneerimine on oluline pilvepõhiste süsteemide, traadita võrkude ja andmebaaside turvalisuse säilitamiseks.

Võrgu skaneerimine

Võrgustiku skaneerimine läbitungimise testimisel hõlmab vahendite kasutamist võrgu turvalisuse hindamiseks. Selles protsessis on levinud sellised tööriistad nagu Nmap, Nessus ja Wireshark.

Kasutatakse selliseid meetodeid nagu portide skaneerimine, haavatavuse skaneerimine ja võrgu kaardistamine. Avatud porte ja haavatavusi analüüsides leiavad pentesterid kriitilised nõrgad kohad, mida ründajad võivad ära kasutada.

Võrgu skaneerimine aitab tuvastada nõrgad kohad sellistes varades nagu andmebaasid ja veebiserverid. See võimaldab turvameeskondadel tegeleda probleemidega enne nende ärakasutamist.

Skaneerimistegevusest saadud andmed aitavad luua üksikasjalikke aruandeid võrguadministraatoritele. Need aruanded kirjeldavad riske ja pakuvad meetmeid turvalisuse parandamiseks.

Ekspluateerimine

Küberturvalisuse ärakasutamise meetodid hõlmavad võrkude ja veebirakenduste haavatavuste kasutamist turvalisuse kahjustamiseks. Tööriistad nagu Nmap, Nessus ja Metasploit aitavad pentestereid leida ja ära kasutada haavatavusi, näiteks SQL-süstimist või nõrku paroole.

Pentesterid kasutavad süsteemi kriitiliste haavatavuste avastamiseks automaatset skaneerimist ja käsitsi testimist. Pärast tuvastamist aitavad ekspluateerimisvahendid saada volitamata juurdepääsu tundlikele andmetele või süsteemidele.

Organisatsioonid saavad kaitsta end ärakasutamise eest, testides regulaarselt võrke ja veebirakendusi selliste vahenditega nagu Wireshark. Oluline on ka avatud portide ja võrguprotokollide analüüsimine.

Ühiste haavatavuste parandamisega saavad organisatsioonid tugevdada turvalisust, et vältida volitamata juurdepääsu oma varadele. Penetratsioonitestijad mängivad võtmerolli reaalsete ründestsenaariumide simuleerimisel ja avastatud haavatavuste kohta aruannete esitamisel.

Ekspluatatsioonivahendid on pidevalt muutuval küberturvalisuse maastikul hädavajalikud, et tuvastada ja kõrvaldada nõrkused, tugevdades võrgukeskkondi võimalike ohtude vastu.

Pentestimise tööriistade tähtsus küberturvalisuses

Penttestimise vahendid aitavad tugevdada küberturvalisuse kaitset.

Nad tuvastavad võrgu varade ja veebirakenduste haavatavused.

Tööriistad nagu Nmap, Nessus ja Metasploit simuleerivad reaalseid rünnakuid.

See aitab avastada kriitilisi haavatavusi, mida võidakse ära kasutada.

Nad analüüsivad võrguprotokolle, avatud porte, haavatavusi ja ärakasutamisvõimalusi.

See aitab tõhusalt prioriseerida parandusmeetmeid.

Automatiseeritud skannerid nagu Wireshark ja hashcat lihtsustavad testimist.

Nad koostavad põhjalikke aruandeid turvalisuse olukorra kohta.

Pentesti vahendid parandavad koostööd ründavate ja kaitsvate meeskondade vahel.

Järeldusi ja järeldusi saab jagada, et tõhustada turvalisuse töövooge.

Meeskonnad saavad teha koostööd, et rakendada jõulisi turvameetmeid.

Kasutades selliseid vahendeid nagu Aircrack-ng ja John the Ripper, saavad turvameeskonnad tugevdada kaitset.

Põhjalik analüüs, paroolide lõhkumine ja veebirakenduste sõrmejälgede tuvastamine tugevdavad kaitset.

Tõhus aruandlus ja pidev testimine aitavad ennetavalt tegeleda turvaaukudega.

See kaitseb digitaalset infrastruktuuri võimalike rikkumiste eest.

Koostöö ründava ja kaitsva turvameeskonna vahel

Läbiviimise testimisel kasutavad ründavad turvameeskonnad selliseid vahendeid nagu Nmap, Wireshark, Nessus ja Metasploit. Need tööriistad aitavad neil leida haavatavusi võrkudes, andmebaasides, veebirakendustes ja muudes varades.

Kõik-ühes platvorm tõhusaks SEO-ks

Iga eduka ettevõtte taga on tugev SEO-kampaania. Kuid kuna on olemas lugematu hulk optimeerimisvahendeid ja -tehnikaid, mille hulgast valida, võib olla raske teada, kust alustada. Noh, ärge kartke enam, sest mul on just see, mis aitab. Tutvustan Ranktracker'i kõik-ühes platvormi tõhusaks SEO-ks.

Oleme lõpuks avanud registreerimise Ranktracker täiesti tasuta!

Loo tasuta kontoVõi logi sisse oma volituste abil

Süsteemidesse loovalt sisse murdudes avastavad nad kriitilised haavatavused, nagu SQL-injektsioonid, avatud pordid ja tavalised nõrkused, mida ründajad võivad ära kasutada.

Kui need haavatavused on leitud, peavad ründavad turvameeskonnad neist kaitsvatele turvameeskondadele teada andma. See koostöö hõlmab üksikasjalike aruannete jagamist ekspluatatsioonimeetodite, haavatavuste ja soovitatud töövoogude kohta, et parandada turvakaitset.

Sellised strateegiad nagu regulaarsed kohtumised, rünnakute andmete ühine analüüs ja koolitused uute pentesti tööriistade, nagu Parrot OS või Aircrack-ng, kohta võivad aidata mõlemal meeskonnal koostööd teha. Selline koostöö võib tugevdada turvakaitset ja kaitsta küberohtude eest, eriti sellistes keerulistes keskkondades nagu pilve- või traadita võrgud.

Peamised järeldused

Avastage küberturvalisuse meetmete jaoks olulised parimad pentesti tööriistad. Need tööriistad aitavad leida süsteemides ja võrkudes haavatavusi tugeva turvalisuse tagamiseks.

On olemas erinevaid võimalusi, nii et organisatsioonid saavad valida oma vajadustele vastavad ja turvalisust suurendavad vahendid. Eesmärk on üldise turvalisuse suurendamine.